Iron Lock 勒索軟體

保護設備免受惡意軟體侵害從未像現在這樣重要。現代勒索軟體攻擊不再是粗糙的實驗;許多攻擊經過精心設計,能夠悄無聲息地滲透系統,癱瘓數據訪問,並迫使受害者做出代價高昂的決定。了解這些威脅的運作方式以及如何防禦它們是降低風險的基礎步驟。

目錄

Iron Lock勒索軟體:熟悉的威脅格局中的一個新名字

Iron Lock勒索軟體是在資訊安全研究人員對活躍惡意軟體威脅進行例行檢查時發現的。技術分析表明,它基於Chaos勒索軟體家族構建,該家族以其簡單但破壞性極強的加密程式而聞名。 Iron Lock一旦執行,便會立即開始加密用戶數據,並透過在檔案名稱後面加上四個隨機字元作為新的擴展名來更改檔案名稱。例如,影像檔案“1.png”可能會變成“1.png.c0wm”,而文件檔案“2.pdf”可能會變成“2.pdf.yabs”。

這種重命名模式不僅表明文件不再可訪問,而且還有助於惡意軟體標記哪些資料已被處理。

贖金信及其揭露的內容

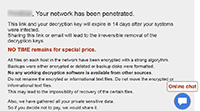

加密後,Iron Lock 會留下一個名為「READ ME.txt」的勒索訊息。這些資訊告知受害者他們的文件已被鎖定,並聲稱如果不購買解密工具就無法恢復文件。勒索金額約為 1500 美元,以比特幣支付。

值得注意的是,該通知並未提供任何聯絡資訊。這種缺失實屬罕見,表明Iron Lock可能仍在開發中,或在尚未建立完善的勒索基礎設施的情況下進行分發。無論其意圖如何,其影響仍然十分嚴重:通常情況下,沒有攻擊者的唯一解密金鑰,加密資料將無法存取。

安全專家強烈建議不要支付贖金。無法保證網路犯罪分子會提供有效的解密工具,而且支付贖金只會助長犯罪者的進一步活動。在許多情況下,最可靠的復原方法是從乾淨的離線備份中復原資料。

為什麼移除攻擊以外的措施也至關重要

如果 Iron Lock 病毒持續存在於受感染的系統中,它會繼續加密新建立或恢復的文件,甚至可能嘗試在連接的裝置之間橫向移動。這意味著一台受感染的電腦可能成為造成更大網路損害的入口。及時隔離受影響的系統並使用信譽良好的安全軟體進行徹底掃描,是防止進一步損失的關鍵步驟。

常見感染途徑

與許多勒索軟體家族一樣,Iron Lock 的設計目標是利用人為錯誤和系統漏洞,而非複雜的零日漏洞。網路犯罪分子通常會將惡意軟體偽裝成合法文件或更新,誘騙用戶運行。常見的傳播管道包括釣魚郵件、欺騙性網站、盜版軟體捆綁包、被篡改的廣告以及受感染的行動儲存媒體。過時的軟體和不安全的點對點網路仍然是勒索軟體傳播的常見途徑。

加強防禦:真正有效的安全措施

有效抵禦勒索軟體攻擊的關鍵在於多層安全防護和養成良好的安全習慣。雖然沒有任何單一措施能夠萬無一失,但多種安全措施相結合可以顯著降低攻擊成功的機率,並在攻擊發生時最大限度地減少損失。

使用者應實施的關鍵做法包括:

- 持續更新作業系統、瀏覽器和應用程序,以修復已知的安全漏洞。

- 使用信譽良好、技術先進的安全軟體,提供即時保護和行為檢測功能。

- 定期備份數據,並將其儲存在離線或安全的雲端環境中,與日常系統存取隔離。

- 謹慎對待電子郵件附件、連結和下載內容,尤其是那些意外收到的附件、連結和下載內容。

- 限制使用者權限,使日常帳戶不擁有不必要的管理權限。

除了以上幾點,安全也是一種心態。核實資訊來源、避免「好得令人難以置信」的優惠、對未經請求的資訊保持懷疑態度,可以阻止勒索軟體賴以實施的初步步驟。

最後想說的話

Iron Lock勒索軟體反映了持續的趨勢:即使威脅在技術上看似簡單或尚未完成,仍然可能造成嚴重破壞。了解此類惡意軟體的行為方式,並結合積極主動的安全措施,仍然是最有效的防禦手段。透過投入時間進行預防和準備,使用者和組織都可以大幅降低勒索軟體業者試圖獲取的籌碼。