Ransomware Iron Lock

Proteger dispositivos contra malware nunca foi tão crucial. As campanhas modernas de ransomware não são mais experimentos rudimentares; muitas são projetadas para se infiltrar silenciosamente em sistemas, paralisar o acesso a dados e pressionar as vítimas a tomarem decisões dispendiosas. Compreender como essas ameaças operam e como se defender delas é um passo fundamental para reduzir os riscos.

Índice

Ransomware Iron Lock: um novo nome em um cenário de ameaças já conhecido.

O ransomware Iron Lock surgiu durante inspeções de rotina de ameaças de malware ativas realizadas por pesquisadores de segurança da informação. Análises técnicas indicam que ele é baseado na família de ransomware Chaos, uma linhagem conhecida por suas rotinas de criptografia simples, porém disruptivas. Uma vez executado, o Iron Lock começa imediatamente a criptografar os dados do usuário e a alterar os nomes dos arquivos, adicionando quatro caracteres aleatórios como uma nova extensão. Por exemplo, uma imagem como '1.png' pode ser transformada em '1.png.c0wm', enquanto um documento como '2.pdf' pode se tornar '2.pdf.yabs'.

Esse padrão de renomeação não apenas sinaliza que os arquivos não estão mais acessíveis, mas também ajuda o malware a identificar quais dados já foram processados.

O bilhete de resgate e o que ele revela

Após a criptografia, a Iron Lock exibe uma nota de resgate intitulada 'LEIA-ME.txt'. A mensagem informa às vítimas que seus arquivos foram bloqueados e afirma que a recuperação é impossível sem a compra de uma ferramenta de descriptografia. O pagamento exigido é de aproximadamente US$ 1.500 em Bitcoin.

Notavelmente, a nota não fornece nenhuma informação de contato. Essa ausência é incomum e sugere que o Iron Lock pode ainda estar em desenvolvimento ou sendo distribuído sem uma infraestrutura de extorsão totalmente operacional. Independentemente da intenção, o impacto continua sendo grave: dados criptografados geralmente são inacessíveis sem a chave de descriptografia exclusiva do atacante.

Profissionais de segurança desaconselham veementemente o pagamento de resgates. Não há garantia de que os cibercriminosos fornecerão uma ferramenta de descriptografia funcional, e o pagamento apenas alimenta ainda mais a atividade criminosa. Em muitos incidentes, o caminho mais confiável para a recuperação é restaurar os dados a partir de backups offline íntegros.

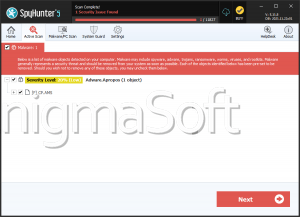

Por que a remoção é importante além do ataque inicial

Se o Iron Lock permanecer em um sistema infectado, ele poderá continuar criptografando arquivos recém-criados ou restaurados e até mesmo tentar se propagar lateralmente entre dispositivos conectados. Isso significa que um computador comprometido pode se tornar uma porta de entrada para danos mais amplos na rede. O isolamento imediato do sistema afetado e uma varredura completa com um software de segurança confiável são etapas essenciais para evitar perdas adicionais.

Vias comuns de infecção

Assim como muitas famílias de ransomware, o Iron Lock foi projetado para explorar erros humanos e sistemas vulneráveis, em vez de exploits sofisticados de dia zero. Os cibercriminosos frequentemente disfarçam o malware como arquivos ou atualizações legítimos para convencer os usuários a executá-los. Os canais de distribuição mais comuns incluem e-mails de phishing, sites enganosos, pacotes de software pirata, anúncios comprometidos e mídias removíveis infectadas. Softwares desatualizados e redes ponto a ponto inseguras também continuam sendo vetores populares para a distribuição de ransomware.

Fortalecendo suas defesas: práticas de segurança que fazem a diferença.

A proteção eficaz contra ransomware baseia-se em segurança em camadas e hábitos consistentes. Embora nenhuma medida isolada seja infalível, a combinação de múltiplas salvaguardas reduz drasticamente a probabilidade de um ataque bem-sucedido e limita os danos caso ele ocorra.

As principais práticas que os usuários devem implementar incluem:

- Manter os sistemas operacionais, navegadores e aplicativos constantemente atualizados para corrigir vulnerabilidades de segurança conhecidas.

- Utilizando software de segurança confiável e atualizado que ofereça proteção em tempo real e detecção comportamental.

- Manter backups regulares armazenados offline ou em ambientes de nuvem seguros, isolados do acesso diário ao sistema.

- Tenha cautela com anexos de e-mail, links e downloads, especialmente aqueles recebidos inesperadamente.

- Limitar os privilégios dos usuários para que contas de uso diário não tenham direitos administrativos desnecessários.

Além desses pontos, segurança também é uma questão de mentalidade. Verificar as fontes, evitar ofertas "boas demais para ser verdade" e tratar mensagens não solicitadas com ceticismo podem impedir a etapa inicial de execução da qual o ransomware depende.

Considerações finais

O ransomware Iron Lock reflete uma tendência contínua: mesmo quando uma ameaça parece tecnicamente simples ou incompleta, ela ainda pode causar sérios transtornos. O conhecimento sobre o comportamento desse tipo de malware, aliado a práticas de segurança proativas, continua sendo a defesa mais eficaz. Ao investir tempo em prevenção e preparação, usuários e organizações podem reduzir significativamente a vantagem que os operadores de ransomware buscam obter.