Iron Lock 勒索软件

保护设备免受恶意软件侵害从未像现在这样重要。现代勒索软件攻击不再是粗糙的实验;许多攻击经过精心设计,能够悄无声息地渗透系统,瘫痪数据访问,并迫使受害者做出代价高昂的决定。了解这些威胁的运作方式以及如何防御它们是降低风险的基础步骤。

目录

Iron Lock勒索软件:熟悉的威胁格局中的一个新名字

Iron Lock勒索软件是在信息安全研究人员对活跃恶意软件威胁进行例行检查时发现的。技术分析表明,它基于Chaos勒索软件家族构建,该家族以其简单但破坏性极强的加密程序而闻名。Iron Lock一旦执行,便会立即开始加密用户数据,并通过在文件名后添加四个随机字符作为新的扩展名来更改文件名。例如,图像文件“1.png”可能会变成“1.png.c0wm”,而文档文件“2.pdf”可能会变成“2.pdf.yabs”。

这种重命名模式不仅表明文件不再可访问,而且还有助于恶意软件标记哪些数据已被处理。

赎金信及其揭示的内容

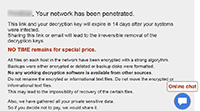

加密后,Iron Lock 会留下一个名为“READ ME.txt”的勒索信息。该信息告知受害者他们的文件已被锁定,并声称如果不购买解密工具就无法恢复文件。勒索金额约为 1500 美元,以比特币支付。

值得注意的是,该通知并未提供任何联系信息。这种缺失实属罕见,表明Iron Lock可能仍在开发中,或者在尚未建立完善的勒索基础设施的情况下进行分发。无论其意图如何,其影响依然十分严重:通常情况下,没有攻击者的唯一解密密钥,加密数据将无法访问。

安全专家强烈建议不要支付赎金。无法保证网络犯罪分子会提供有效的解密工具,而且支付赎金只会助长犯罪分子的进一步活动。在许多情况下,最可靠的恢复方法是从干净的离线备份中恢复数据。

为什么移除攻击之外的措施也至关重要

如果 Iron Lock 病毒持续存在于受感染的系统中,它会继续加密新创建或恢复的文件,甚至可能尝试在连接的设备之间横向移动。这意味着一台受感染的计算机可能成为造成更大网络损害的入口。及时隔离受影响的系统并使用信誉良好的安全软件进行彻底扫描,是防止进一步损失的关键步骤。

常见感染途径

与许多勒索软件家族一样,Iron Lock 的设计目标是利用人为错误和系统漏洞,而非复杂的零日漏洞。网络犯罪分子通常会将恶意软件伪装成合法文件或更新,诱骗用户运行。常见的传播渠道包括钓鱼邮件、欺骗性网站、盗版软件捆绑包、被篡改的广告以及受感染的移动存储介质。过时的软件和不安全的点对点网络仍然是勒索软件传播的常见途径。

加强防御:真正有效的安全措施

有效抵御勒索软件攻击的关键在于多层安全防护和养成良好的安全习惯。虽然没有任何单一措施能够万无一失,但多种安全措施相结合可以显著降低攻击成功的概率,并在攻击发生时最大限度地减少损失。

用户应实施的关键做法包括:

- 持续更新操作系统、浏览器和应用程序,以修复已知的安全漏洞。

- 使用信誉良好、技术先进的安全软件,提供实时保护和行为检测功能。

- 定期备份数据,并将其存储在离线或安全的云环境中,与日常系统访问隔离。

- 谨慎对待电子邮件附件、链接和下载内容,尤其是那些意外收到的附件、链接和下载内容。

- 限制用户权限,使日常账户不拥有不必要的管理权限。

除了以上几点,安全也是一种心态。核实信息来源、避免“好得令人难以置信”的优惠、对未经请求的信息保持怀疑态度,可以阻止勒索软件赖以实施的初始步骤。

最后想说的话

Iron Lock勒索软件反映了一种持续的趋势:即使威胁在技术上看似简单或尚未完成,仍然可能造成严重破坏。了解此类恶意软件的行为方式,并结合积极主动的安全措施,仍然是最有效的防御手段。通过投入时间进行预防和准备,用户和组织都可以显著降低勒索软件运营者试图获取的筹码。