LIVE TEAM Ransomware

Karta wyników zagrożenia

Karta wyników zagrożeń EnigmaSoft

EnigmaSoft Threat Scorecards to raporty oceniające różne zagrożenia złośliwym oprogramowaniem, które zostały zebrane i przeanalizowane przez nasz zespół badawczy. EnigmaSoft Threat Scorecards ocenia i klasyfikuje zagrożenia przy użyciu kilku wskaźników, w tym rzeczywistych i potencjalnych czynników ryzyka, trendów, częstotliwości, rozpowszechnienia i trwałości. Karty oceny zagrożeń EnigmaSoft są regularnie aktualizowane na podstawie danych i wskaźników naszych badań i są przydatne dla szerokiego grona użytkowników komputerów, od użytkowników końcowych poszukujących rozwiązań do usuwania złośliwego oprogramowania ze swoich systemów po ekspertów ds. bezpieczeństwa analizujących zagrożenia.

Karty wyników zagrożeń EnigmaSoft wyświetlają wiele przydatnych informacji, w tym:

Ranking: Ranking konkretnego zagrożenia w bazie danych zagrożeń EnigmaSoft.

Poziom ważności: Określony poziom ważności obiektu, przedstawiony liczbowo, na podstawie naszego procesu modelowania ryzyka i badań, jak wyjaśniono w naszych Kryteriach oceny zagrożeń .

Zainfekowane komputery: liczba potwierdzonych i podejrzewanych przypadków określonego zagrożenia wykrytych na zainfekowanych komputerach według danych SpyHunter.

Zobacz także Kryteria oceny zagrożeń .

| Zaszeregowanie: | 21,194 |

| Poziom zagrożenia: | 100 % (Wysoka) |

| Zainfekowane komputery: | 2 |

| Pierwszy widziany: | January 11, 2024 |

| Ostatnio widziany: | January 11, 2024 |

| Systemy operacyjne, których dotyczy problem: | Windows |

Podczas analizy potencjalnych zagrożeń złośliwym oprogramowaniem specjaliści ds. cyberbezpieczeństwa natknęli się na nowy typ oprogramowania ransomware o nazwie LIVE TEAM. Podobnie jak inne odmiany oprogramowania ransomware, LIVE TEAM działa poprzez szyfrowanie plików, zmianę nazw zaszyfrowanych plików i przedstawienie notatki z żądaniem okupu. W szczególności dodaje rozszerzenie „.LIVE” do oryginalnych nazw plików i umieszcza plik o nazwie „ID RECOVERY_ID_[VICTIM_ID].txt”. Przykładowo, plik o początkowej nazwie „1.doc” zostanie przekształcony w „1.doc.LIVE”, a plik „2.jpg” stanie się „2.jpg.LIVE” i tak dalej.

Spis treści

Oprogramowanie ransomware LIVE TEAM stara się wyłudzać ofiary, przejmując dane jako zakładników

Notatka z żądaniem okupu powiązana z oprogramowaniem LIVE TEAM Ransomware zawiera ostrzeżenie dla ofiar, informując je, że ich pliki zostały zaszyfrowane, co czyni je niedostępnymi. Z notatki wynika, że osoba atakująca posiada kopię zapasową danych ofiary i grozi, że ujawni ją publicznie, jeśli sytuacja nie zostanie rozwiązana w ciągu siedmiu dni.

Ofiary przestrzega się przed samodzielnymi próbami wprowadzania zmian lub przywracania zaszyfrowanych plików, z dopiskiem, że takie działania prowadzą do nieodwracalnego zniszczenia. Aby zademonstrować swoją zdolność do odzyskania danych, osoby atakujące oferują bezpłatne testowe odszyfrowanie plików mniejszych niż 3 MB.

Aby rozpocząć proces odzyskiwania plików, ofiary proszone są o nawiązanie kontaktu z oszustami za pośrednictwem poczty elektronicznej. Muszą podać nazwę pliku zaszyfrowanego dokumentu wraz z unikalnym identyfikatorem odzyskiwania. Napastnicy zobowiązują się do ujawnienia kwoty okupu i dostarczenia narzędzia deszyfrującego po otrzymaniu płatności.

Informacje kontaktowe można uzyskać za pośrednictwem adresów e-mail: lock@onionmail.org i liveteam@onionmail.org. Dodatkowo generowana jest zawoalowana groźba ostrzegająca, że odmowa zapłaty spowoduje ciągłe cyberataki, a wrażliwe dane ofiary zostaną ujawnione w Internecie.

Podkreśla się, że próba odzyskania danych bez angażowania cyberprzestępców jest generalnie niewykonalna, ponieważ konkretne zagrożenie, o którym mowa, posiada zauważalne luki. Zdecydowanie odradza się płacenie okupu, ponieważ nic nie gwarantuje, że osoby atakujące spełnią obietnicę pomocy w odszyfrowaniu plików.

Zapobieganie to najlepsza strategia przeciwko zagrożeniom złośliwym oprogramowaniem

Zapobieganie jest uważane za najlepszą strategię przeciwko zagrożeniom złośliwym oprogramowaniem z kilku kluczowych powodów:

- Chroni integralność i poufność danych : środki zapobiegawcze, takie jak solidne praktyki cyberbezpieczeństwa, pomagają chronić integralność i poufność wrażliwych danych. Ataki złośliwego oprogramowania często mają na celu naruszenie bezpieczeństwa danych i wykorzystanie ich do różnych złośliwych celów. Zapobiegając takim atakom, organizacje mogą zachować poufność i wiarygodność swoich informacji.

- Minimalizuje potencjalne szkody : złośliwe oprogramowanie może powodować rozległe uszkodzenia systemów, sieci i danych. Środki zapobiegawcze, takie jak zapory ogniowe, oprogramowanie chroniące przed złośliwym oprogramowaniem i standardowe aktualizacje oprogramowania, mogą znacznie zmniejszyć prawdopodobieństwo infiltracji złośliwego oprogramowania. Minimalizuje to potencjalne szkody, jakie złośliwe oprogramowanie może wyrządzić infrastrukturze organizacji.

- Zachowuje wydajność systemu : Infekcje złośliwym oprogramowaniem mogą poważnie wpłynąć na wydajność systemów komputerowych i sieci. Zapobieganie pomaga utrzymać optymalną wydajność systemu poprzez unikanie procesów wymagających dużej ilości zasobów i zakłóceń spowodowanych przez złośliwe oprogramowanie. Dzięki temu systemy działają wydajnie, bez spowolnień i zakłóceń.

- Zmniejsza straty finansowe : Odzyskiwanie danych po ataku złośliwego oprogramowania może być kosztownym przedsięwzięciem. Zapobieganie to opłacalne podejście, które pomaga organizacjom zapobiegać stratom finansowym związanym z naruszeniami danych, przestojami systemu i potencjalną potrzebą szeroko zakrojonych działań w zakresie odzyskiwania danych. Inwestowanie w środki zapobiegawcze jest na ogół bardziej ekonomiczne niż radzenie sobie ze skutkami udanego ataku złośliwego oprogramowania.

- Chroni uczciwość reputacji : Incydenty związane ze złośliwym oprogramowaniem mogą zszarganić reputację organizacji, podważając zaufanie wśród klientów i interesariuszy. Zapobiegając atakom złośliwego oprogramowania, organizacje mogą chronić swoją reputację i zaufanie swoich użytkowników. Silna postawa w zakresie cyberbezpieczeństwa sygnalizuje zaangażowanie w bezpieczeństwo i odpowiedzialne zarządzanie danymi.

- Zapewnia ciągłość działania : Ataki złośliwego oprogramowania mogą zakłócać normalne operacje biznesowe, prowadząc do przestojów i utraty produktywności. Środki zapobiegawcze przyczyniają się do ciągłości działania poprzez unikanie tych zakłóceń. Jest to szczególnie ważne w przypadku krytycznych usług i branż, w których niezbędne jest nieprzerwane działanie.

- Dostosuj się do zmieniających się zagrożeń : zagrożenia złośliwym oprogramowaniem stale ewoluują i regularnie pojawiają się nowe ich warianty. Strategie zapobiegawcze, takie jak aktualizowanie oprogramowania, stosowanie zaawansowanych technologii wykrywania zagrożeń i edukowanie użytkowników w zakresie najlepszych praktyk w zakresie bezpieczeństwa, umożliwiają organizacjom proaktywne dostosowywanie się do tych ewoluujących zagrożeń.

Podsumowując, priorytetowe traktowanie zapobiegania zagrożeniom jako głównej strategii przeciwko zagrożeniom złośliwym oprogramowaniem jest podejściem proaktywnym i kompleksowym. Nie tylko chroni przed bezpośrednimi zagrożeniami, ale także ustanawia solidną podstawę do utrzymania bezpiecznego i funkcjonalnego środowiska cyfrowego w dłuższej perspektywie.

Notatka z żądaniem okupu przesłana na urządzenia zainfekowane przez oprogramowanie ransomware LIVE TEAM brzmi:

'Hello

Your file has been encrypted and cannot be used

When you see this letter, your privacy data has been backed up by us. If you do not handle it, we will publish your privacy data after the 7th.Nie próbuj samodzielnie zmieniać ani przywracać plików, gdyż spowoduje to ich zniszczenie

W razie potrzeby możesz bezpłatnie odszyfrować plik testowy. Bezpłatne odszyfrowanie testowe jest dostępne tylko w przypadku plików o rozmiarze mniejszym niż 3 MB.Aby przywrócić pliki, potrzebujesz narzędzia deszyfrującego. Prosimy o kontakt e-mailowy.

Proszę dodać nazwę pliku tego dokumentu do wiadomości e-mail i wysłać ją do mnie.

ODZYSKIWANIE PLIKU ID xxxxxx

Powiem ci kwotę, którą musisz zapłacić. Po zakończeniu płatności stworzymy narzędzie do odszyfrowania i wyślemy je do Ciebie.Skrzynka pocztowa obsługi klienta:

zablokowany@onionmail.org

Zapasowa skrzynka pocztowa: (użyj tej skrzynki pocztowej po braku odpowiedzi w ciągu 24 godzin)

liveteam@onionmail.orgMożesz także skontaktować się z nami za pośrednictwem agencji pośredniczących (takich jak firmy zajmujące się odzyskiwaniem danych)

Jeśli odmówisz zapłaty, będziesz nieustannie atakowany. Twoje dane wrażliwe zostaną również ogłoszone w Internecie.

!! Jesteśmy zespołem, który dba o wiarygodność, dzięki czemu możesz bezpiecznie zapłacić i przywrócić dane.

ZESPÓŁ NA ŻYWO

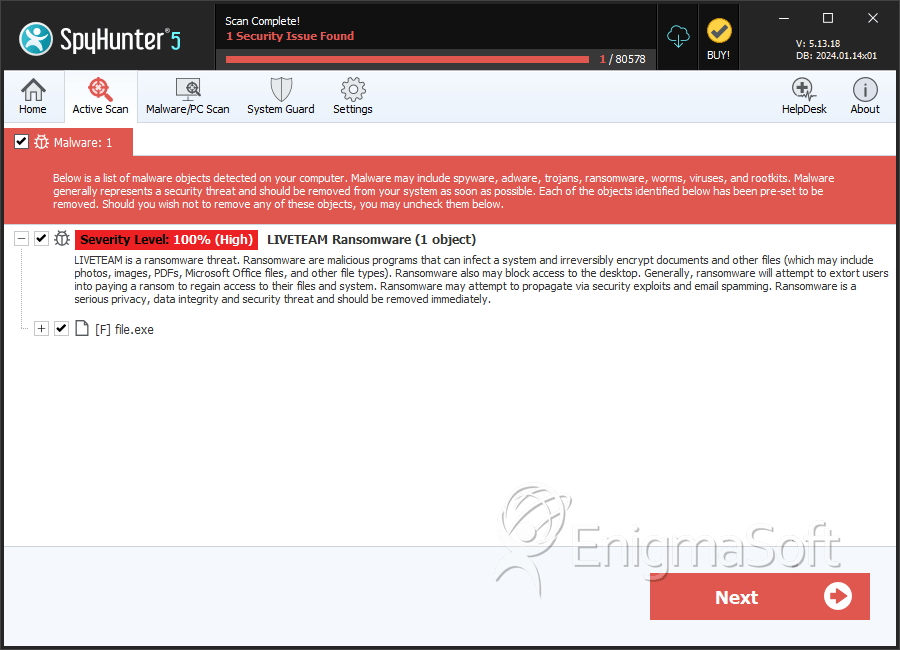

SpyHunter wykrywa i usuwa LIVE TEAM Ransomware

Szczegóły systemu plików

| # | Nazwa pliku | MD5 |

Wykrycia

Wykrycia: liczba potwierdzonych i podejrzewanych przypadków określonego zagrożenia wykrytych na zainfekowanych komputerach według danych SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | 5f1977ff2e710323036df5bf5fd7df2b | 1 |