LIVE TEAM Ransomware

Quadre de puntuació d'amenaça

EnigmaSoft Threat Scorecard

EnigmaSoft Threat Scorecards són informes d'avaluació de diferents amenaces de programari maliciós que han estat recopilats i analitzats pel nostre equip d'investigació. Els quadres de comandament d'amenaces d'EnigmaSoft avaluen i classifiquen les amenaces mitjançant diverses mètriques, com ara factors de risc reals i potencials, tendències, freqüència, prevalença i persistència. EnigmaSoft Threat Scorecards s'actualitzen periòdicament en funció de les nostres dades i mètriques de recerca i són útils per a una àmplia gamma d'usuaris d'ordinadors, des d'usuaris finals que busquen solucions per eliminar programari maliciós dels seus sistemes fins a experts en seguretat que analitzen amenaces.

EnigmaSoft Threat Scorecards mostren una varietat d'informació útil, com ara:

Rànquing: la classificació d'una amenaça particular a la base de dades d'amenaces d'EnigmaSoft.

Nivell de gravetat: el nivell de gravetat determinat d'un objecte, representat numèricament, en funció del nostre procés de modelització de riscos i investigació, tal com s'explica als nostres Criteris d'avaluació de l'amenaça .

Equips infectats: el nombre de casos confirmats i sospitosos d'una amenaça determinada detectats en equips infectats tal com ha informat SpyHunter.

Vegeu també Criteris d'avaluació de l'amenaça .

| Classificació: | 21,194 |

| Nivell d'amenaça: | 100 % (Alt) |

| Ordinadors infectats: | 2 |

| Primer vist: | January 11, 2024 |

| Vist per últim cop: | January 11, 2024 |

| Sistema operatiu(s) afectat(s): | Windows |

Durant l'anàlisi de possibles amenaces de programari maliciós, els professionals de la ciberseguretat es van trobar amb un nou tipus de ransomware anomenat LIVE TEAM. De manera semblant a altres variacions de ransomware, LIVE TEAM funciona xifrant fitxers, alterant els noms dels fitxers xifrats i presentant una nota de rescat. Concretament, afegeix l'extensió ".LIVE" als noms de fitxer originals i diposita un fitxer anomenat "FILE RECOVERY_ID_[VICTIM_ID].txt". Com a exemple il·lustratiu, un fitxer anomenat inicialment "1.doc" es transformaria en "1.doc.LIVE", i "2.jpg" es convertiria en "2.jpg.LIVE", i així successivament.

Taula de continguts

El ransomware LIVE TEAM busca extorsionar les víctimes prenent ostatge de dades

La nota de rescat associada amb el ransomware LIVE TEAM emet un avís a les víctimes, informant-los que els seus fitxers han estat xifrats, cosa que els fa inaccessibles. La nota implica que l'atacant té una còpia de seguretat de les dades de la víctima i amenaça amb revelar-les públicament si la situació no es resol en un termini de set dies.

Es adverteix a les víctimes que no intentin fer canvis independents o restaurar els fitxers xifrats, amb la nota que afirma que aquestes accions portarien a una destrucció irreversible. Per demostrar la seva capacitat per restaurar les dades, els atacants ofereixen un desxifrat de prova gratuït per a fitxers de menys de 3 MB.

Per iniciar el procés de recuperació de fitxers, les víctimes han d'establir contacte amb els extorsionadors per correu electrònic. Se'ls requereix que proporcionin el nom del fitxer del document xifrat, juntament amb un identificador de recuperació únic. Els atacants es comprometen a revelar l'import del rescat i proporcionar l'eina de desxifrat un cop rebut el pagament.

La informació de contacte es proporciona a través de les adreces de correu electrònic locked@onionmail.org i liveteam@onionmail.org. A més, s'emet una amenaça velada que adverteix que la negativa a pagar donarà lloc a ciberatacs sostinguts i les dades sensibles de la víctima s'exposaran a Internet.

Es subratlla que intentar recuperar dades sense implicar ciberdelinqüents és generalment inviable, ja que l'amenaça específica en qüestió té vulnerabilitats notables. Es desaconsella el pagament de rescats, ja que no hi ha res que garanteixi que els atacants compleixin la seva promesa d'ajudar a desxifrar els fitxers.

La prevenció és la millor estratègia contra les amenaces de programari maliciós

La prevenció es considera la millor estratègia contra les amenaces de programari maliciós per diverses raons crucials:

- Protegeix la integritat i la confidencialitat de les dades : les mesures de prevenció, com ara pràctiques sòlides de ciberseguretat, ajuden a salvaguardar la integritat i la confidencialitat de les dades sensibles. Els atacs de programari maliciós sovint tenen com a objectiu comprometre i explotar les dades amb diversos propòsits maliciosos. En evitar aquests atacs, les organitzacions poden mantenir la confidencialitat i la fiabilitat de la seva informació.

- Minimitza els danys potencials : el programari maliciós pot causar danys importants als sistemes, xarxes i dades. Les mesures de prevenció, com ara tallafocs, programari anti-malware i actualitzacions estàndard de programari, poden reduir significativament la probabilitat d'infiltració de programari maliciós. Això minimitza el dany potencial que el programari maliciós pot infligir a la infraestructura d'una organització.

- Preserva el rendiment del sistema : les infeccions de programari maliciós poden afectar greument el rendiment dels sistemes informàtics i les xarxes. La prevenció ajuda a mantenir un rendiment òptim del sistema evitant els processos que consumeixen molts recursos i les interrupcions causades pel programari maliciós. Això garanteix que els sistemes funcionin de manera eficient sense alentiments ni interrupcions.

- Redueix les pèrdues financeres : la recuperació d'un atac de programari maliciós pot ser un esforç costós. La prevenció és un enfocament rendible que ajuda les organitzacions a prevenir les pèrdues financeres associades a les infraccions de dades, el temps d'inactivitat del sistema i la necessitat potencial d'esforços de recuperació extensos. Invertir en mesures preventives és generalment més econòmic que fer front a les conseqüències d'un atac de programari maliciós amb èxit.

- Salvaguarda la integritat de la reputació : els incidents de programari maliciós poden entallar la reputació d'una organització, erosionant la confiança entre clients, clients i grups d'interès. En prevenir els atacs de programari maliciós, les organitzacions poden mantenir la seva integritat reputacional i mantenir la confiança de la seva base d'usuaris. Una postura forta de ciberseguretat indica un compromís amb la seguretat i la gestió responsable de les dades.

- Assegura la continuïtat del negoci : els atacs de programari maliciós poden interrompre les operacions comercials normals, provocant temps d'inactivitat i pèrdues de productivitat. Les mesures de prevenció contribueixen a la continuïtat del negoci evitant aquestes interrupcions. Això és especialment important per als serveis i les indústries crítiques on les operacions ininterrompudes són essencials.

- Adaptar-se a les amenaces en evolució : les amenaces de programari maliciós estan en constant evolució, amb noves variants que apareixen regularment. Les estratègies de prevenció, com ara mantenir el programari actualitzat, l'ús de tecnologies avançades de detecció d'amenaces i l'educació dels usuaris sobre les millors pràctiques de seguretat, permeten a les organitzacions adaptar-se a aquestes amenaces en evolució de manera proactiva.

En resum, prioritzar la prevenció com a estratègia principal contra les amenaces de programari maliciós és un enfocament proactiu i integral. No només protegeix dels riscos immediats, sinó que també estableix una base resistent per mantenir un entorn digital segur i funcional a llarg termini.

La nota de rescat que es va enviar als dispositius compromesos pel ransomware LIVE TEAM diu:

'Hello

Your file has been encrypted and cannot be used

When you see this letter, your privacy data has been backed up by us. If you do not handle it, we will publish your privacy data after the 7th.No intenteu canviar o restaurar el fitxer vosaltres mateixos, la qual cosa els destruirà

Si cal, podeu desxifrar un fitxer de prova gratuïtament. El desxifrat de prova gratuït només està disponible per a fitxers amb una mida inferior a 3 MB.Per restaurar fitxers, necessiteu una eina de desxifrat. Si us plau, poseu-vos en contacte amb nosaltres per correu electrònic.

Si us plau, afegiu el nom del fitxer d'aquest document al correu electrònic i envieu-me'l.

FILE RECOVERY_ID xxxxxx

Et diré la quantitat que has de pagar. Un cop finalitzat el pagament, farem l'eina de desxifrat i us l'enviarem.Bústia d'atenció al client:

Locked@onionmail.org

Bústia de correu de recanvi: (utilitza aquesta bústia després de no respondre en 24 hores)

liveteam@onionmail.orgTambé podeu contactar amb nosaltres a través d'agències intermediàries (com empreses de recuperació de dades)

Si et negues a pagar, seràs atacat constantment. Les vostres dades sensibles a la privadesa també s'anunciaran a Internet.

!! Som un equip que presta atenció a la credibilitat, perquè pugui pagar amb seguretat i restaurar les dades.

EQUIP EN DIRECTE'

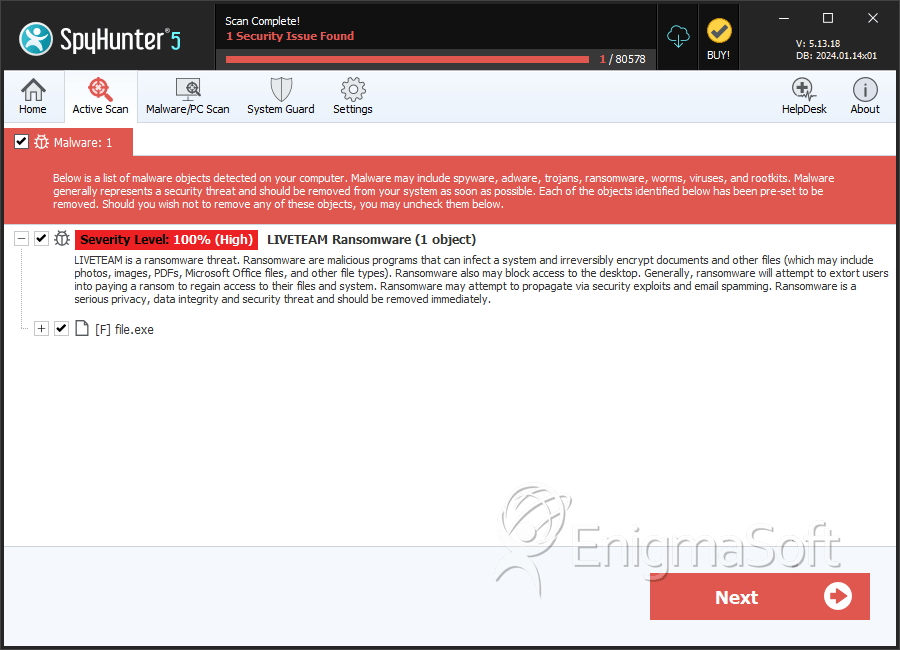

SpyHunter detecta i elimina LIVE TEAM Ransomware

Detalls del sistema de fitxers

| # | Nom de l'arxiu | MD5 |

Deteccions

Deteccions: el nombre de casos confirmats i sospitosos d'una amenaça determinada detectats en ordinadors infectats tal com ha informat SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | 5f1977ff2e710323036df5bf5fd7df2b | 1 |