LIVE TEAM Ransomware

Показател за заплахи

EnigmaSoft Threat Scorecard

EnigmaSoft Threat Scorecards са доклади за оценка на различни заплахи от зловреден софтуер, които са събрани и анализирани от нашия изследователски екип. EnigmaSoft Threat Scorecards оценява и класира заплахите, като използва няколко показателя, включително реални и потенциални рискови фактори, тенденции, честота, разпространение и устойчивост. EnigmaSoft Threat Scorecards се актуализират редовно въз основа на нашите изследователски данни и показатели и са полезни за широк кръг компютърни потребители, от крайни потребители, търсещи решения за премахване на зловреден софтуер от техните системи, до експерти по сигурността, анализиращи заплахи.

EnigmaSoft Threat Scorecards показва разнообразна полезна информация, включително:

Класиране: Класирането на определена заплаха в базата данни за заплахи на EnigmaSoft.

Ниво на сериозност: Определеното ниво на сериозност на обект, представено числено, въз основа на нашия процес на моделиране на риска и изследване, както е обяснено в нашите критерии за оценка на заплахите .

Заразени компютри: Броят на потвърдените и предполагаеми случаи на определена заплаха, открити на заразени компютри, както се съобщава от SpyHunter.

Вижте също Критерии за оценка на заплахите .

| Класиране: | 21,194 |

| Ниво на заплаха: | 100 % (Високо) |

| Заразени компютри: | 2 |

| Първо видяно: | January 11, 2024 |

| Последно видян: | January 11, 2024 |

| Засегнати операционни системи: | Windows |

По време на анализа на потенциални заплахи от зловреден софтуер специалистите по киберсигурност се натъкнаха на нов тип рансъмуер, наречен LIVE TEAM. Подобно на други варианти на ransomware, LIVE TEAM работи чрез криптиране на файлове, промяна на файловите имена на криптираните файлове и представяне на бележка за откуп. По-конкретно, той добавя разширението „.LIVE“ към оригиналните имена на файлове и депозира файл с име „FILE RECOVERY_ID_[VICTIM_ID].txt.“ Като илюстративен пример, файл с първоначално име "1.doc" ще бъде трансформиран в "1.doc.LIVE", а "2.jpg" ще стане "2.jpg.LIVE" и т.н.

Съдържание

Рансъмуерът LIVE TEAM се стреми да изнудва жертви, като взема данни за заложници

Бележката за откуп, свързана с Ransomware LIVE TEAM, издава предупреждение към жертвите, като ги информира, че техните файлове са били криптирани, което ги прави недостъпни. Бележката предполага, че нападателят притежава резервно копие на данните на жертвата и заплашва да ги разкрие публично, ако ситуацията не бъде разрешена в рамките на седем дни.

Жертвите са предупредени да не се опитват да извършват независими промени или възстановяване на криптираните файлове, като в бележката се твърди, че подобни действия биха довели до необратимо унищожаване. За да демонстрират способността си да възстановяват данните, нападателите предлагат безплатно тестово декриптиране за файлове, по-малки от 3 MB.

За да започнат процеса на възстановяване на файлове, жертвите се насочват да установят контакт с изнудвачите по имейл. От тях се изисква да предоставят името на файла на шифрования документ, заедно с уникален идентификатор за възстановяване. Нападателите обещават да разкрият сумата на откупа и да предоставят инструмента за дешифриране при получаване на плащането.

Информацията за контакт се предоставя чрез имейл адреси locked@onionmail.org и liveteam@onionmail.org. Освен това се издава завоалирана заплаха, която предупреждава, че отказът за плащане ще доведе до продължителни кибератаки и чувствителните данни на жертвата ще бъдат разкрити в интернет.

Подчертава се, че опитът за възстановяване на данни без участието на киберпрестъпници като цяло е неосъществим, тъй като въпросната конкретна заплаха притежава значителни уязвимости. Плащането на откупи е силно обезкуражено, тъй като няма нищо, което може да гарантира, че нападателите ще изпълнят обещанието си да съдействат за дешифрирането на файловете.

Превенцията е най-добрата стратегия срещу заплахи от зловреден софтуер

Превенцията се счита за най-добрата стратегия срещу заплахи от зловреден софтуер поради няколко важни причини:

- Защитава целостта и поверителността на данните : Мерките за превенция, като стабилни практики за киберсигурност, помагат за защита на целостта и поверителността на чувствителните данни. Атаките със зловреден софтуер често имат за цел да компрометират и използват данни за различни злонамерени цели. Като предотвратяват такива атаки, организациите могат да запазят поверителността и надеждността на своята информация.

- Намалява до минимум потенциалните щети : Зловреден софтуер може да причини големи щети на системи, мрежи и данни. Мерките за превенция, като например защитни стени, софтуер против злонамерен софтуер и стандартни софтуерни актуализации, могат значително да намалят вероятността от проникване на злонамерен софтуер. Това минимизира потенциалните щети, които зловреден софтуер може да нанесе на инфраструктурата на организацията.

- Запазва производителността на системата : Инфекциите със зловреден софтуер могат сериозно да повлияят на производителността на компютърните системи и мрежи. Предотвратяването помага да се поддържа оптимална производителност на системата, като се избягват процесите, изискващи ресурси, и прекъсванията, причинени от зловреден софтуер. Това гарантира, че системите работят ефективно без забавяне или смущения.

- Намалява финансовите загуби : Възстановяването от атака на злонамерен софтуер може да бъде скъпо начинание. Превенцията е рентабилен подход, който помага на организациите да предотвратят финансови загуби, свързани с пробиви на данни, престой на системата и потенциална необходимост от обширни усилия за възстановяване. Инвестирането в превантивни мерки обикновено е по-икономично от справянето с последиците от успешна атака на зловреден софтуер.

- Защитава целостта на репутацията : Инцидентите със злонамерен софтуер могат да опетнят репутацията на организацията, подкопавайки доверието между клиенти, клиенти и заинтересовани страни. Чрез предотвратяване на атаки със зловреден софтуер организациите могат да защитят своята репутация и да запазят доверието на своята потребителска база. Силната позиция по отношение на киберсигурността сигнализира за ангажимент към сигурността и отговорното управление на данните.

- Осигурява непрекъснатост на бизнеса : Атаките със злонамерен софтуер могат да нарушат нормалните бизнес операции, което води до прекъсване и загуба на производителност. Мерките за превенция допринасят за непрекъснатостта на бизнеса, като избягват тези смущения. Това е особено важно за критични услуги и индустрии, където непрекъснатите операции са от съществено значение.

- Адаптирайте се към развиващите се заплахи : Заплахите от зловреден софтуер непрекъснато се развиват, като редовно се появяват нови варианти. Стратегиите за превенция, като поддържане на софтуера актуален, използване на усъвършенствани технологии за откриване на заплахи и обучение на потребителите относно най-добрите практики за сигурност, позволяват на организациите да се адаптират към тези развиващи се заплахи проактивно.

В обобщение, приоритизирането на превенцията като основна стратегия срещу заплахи от зловреден софтуер е проактивен и всеобхватен подход. Той не само предпазва от непосредствени рискове, но и създава устойчива основа за поддържане на сигурна и функционална цифрова среда в дългосрочен план.

Бележката за откуп, изпратена до устройства, компрометирани от LIVE TEAM Ransomware, гласи:

'Hello

Your file has been encrypted and cannot be used

When you see this letter, your privacy data has been backed up by us. If you do not handle it, we will publish your privacy data after the 7th.Не се опитвайте сами да промените или възстановите файла, което ще ги унищожи

Ако е необходимо, можете да дешифрирате тестов файл безплатно. Безплатно тестово дешифриране е достъпно само за файлове с размер под 3MB.За да възстановите файлове, имате нужда от инструмент за дешифриране. Моля, свържете се с нас по имейл.

Моля, добавете името на файла на този документ към имейла и ми го изпратете.

FILE RECOVERY_ID xxxxxx

Ще ви кажа сумата, която трябва да платите. След като плащането приключи, ние ще направим инструмента за дешифриране и ще ви го изпратим.Пощенска кутия за обслужване на клиенти:

locked@onionmail.org

Резервна пощенска кутия: (използвайте тази пощенска кутия, след като няма отговор до 24 часа)

liveteam@onionmail.orgМожете също да се свържете с нас чрез посреднически агенции (като компании за възстановяване на данни)

Ако откажете да платите, ще бъдете атакувани постоянно. Вашите чувствителни към поверителността данни също ще бъдат обявени в Интернет.

!! Ние сме екип, който обръща внимание на надеждността, така че можете да плащате безопасно и да възстановявате данни.

ЕКИП НА ЖИВО'

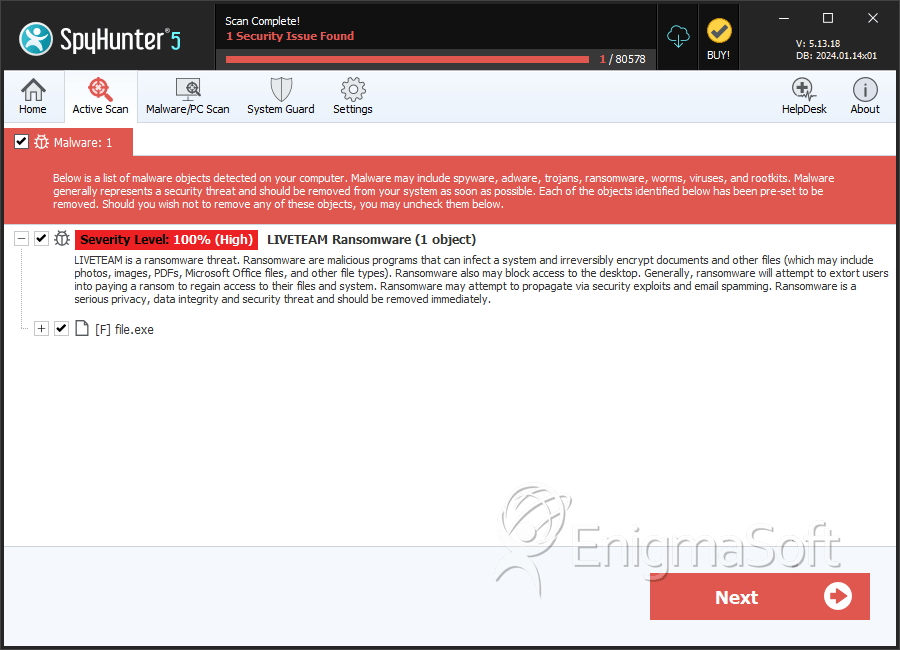

SpyHunter открива и премахва LIVE TEAM Ransomware

Подробности за файловата система

| # | Име на файл | MD5 |

Откривания

Откривания: Броят на потвърдените и предполагаеми случаи на определена заплаха, открити на заразени компютри, както се съобщава от SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | 5f1977ff2e710323036df5bf5fd7df2b | 1 |