Aurora勒索軟件

威脅評分卡

EnigmaSoft 威胁记分卡

EnigmaSoft 威脅記分卡是我們的研究團隊收集和分析的不同惡意軟件威脅的評估報告。 EnigmaSoft 威脅記分卡使用多種指標對威脅進行評估和排名,包括現實世界和潛在的風險因素、趨勢、頻率、普遍性和持續性。 EnigmaSoft 威脅記分卡根據我們的研究數據和指標定期更新,對范圍廣泛的計算機用戶非常有用,從尋求解決方案以從其係統中刪除惡意軟件的最終用戶到分析威脅的安全專家。

EnigmaSoft 威脅記分卡顯示各種有用的信息,包括:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

嚴重級別:根據我們的風險建模過程和研究確定的對象嚴重級別,以數字表示,如我們的威脅評估標準中所述。

受感染的計算機:根據 SpyHunter 的報告,在受感染的計算機上檢測到的特定威脅的已確認和疑似案例的數量。

另請參閱威脅評估標準。

| Popularity Rank: | 23,942 |

| 威胁级别: | 100 % (高的) |

| 受感染的计算机: | 113 |

| 初见: | May 30, 2018 |

| 最后一次露面: | March 18, 2026 |

| 受影响的操作系统: | Windows |

PC安全研究人員於2018年5月29日首次觀察到了Aurora Ransomware(一種加密勒索軟件木馬)。幾乎沒有什麼區別Aurora Ransomware和當今用於攻擊的許多其他加密勒索軟件木馬。與大多數類似的勒索軟件木馬一樣,Aurora勒索軟件通常通過損壞的垃圾郵件文件附件(通常採用帶有嵌入式宏腳本的文件形式)傳遞給受害者。 Aurora勒索軟件使用一種強大的加密算法來使受害者的文件不可訪問,並俘獲受害者的文件,直到受害者為解密程序付費為止。

目錄

Aurora勒索軟件如何進行攻擊

Aurora Ransomware在受感染的計算機上搜索用戶生成的文件,然後使它們不可用。像Aurora Ransomware這樣的攻擊中經常作為攻擊目標的文件示例包括:

.3dm,.3g2,.3gp,.7zip,.aaf,.accdb,.aep,.aepx,.aet,.ai,.aif,.as,.as3,.asf,.asp,.asx,.avi ,.bmp,.c,.class,.cpp,.cs,.csv,.dat,.db,.dbf,.doc,.docb,.docm,.docx,.dot,.dotm,.dotx 、. dwg,.dxf,.efx,.eps,.fla,.flv,.gif,.h,.idml,.iff,.indb,.indd,.indl,.indt,.inx,.jar,.java, .jpeg,.jpg,.js,.m3u,.m3u8,.m4u,.max,.mdb,.mid,.mkv,.mov,.mp3,.mp4,.mpa,.mpeg,.mpg,.msg ,.pdb,.pdf,.php,.plb,.pmd,.png,.pot,.potm,.potx,.ppam,.ppj,.pps,.ppsm,.ppsx,.ppt,.pptm 、. pptx,.prel,.prproj,.ps,.psd,.py,.ra,.rar,.raw,.rb,.rtf,.sdf,.sdf,.ses,.sldm,.sldx,.sql, .svg,.swf,.tif,.txt,.vcf,.vob,.wav,.wma,.wmv,.wpd,.wps,.xla,.xlam,.xll,.xlm,.xls,.xlsb ,.xlsm,.xlsx,.xlt,.xltm,.xltx,.xlw,.xml,.xqx,.xqx,.zip。

Aurora Ransomware將使用文件擴展名“ .Aurora”標記受影響的文件,該文件擴展名將添加到每個受影響的文件的名稱中。儘管有幾個與Aurora Ransomware相關聯的可執行文件,其中可能包括“ OneKeyLocker”,Aurora Ransomware可以在被感染的計算機上以名為“ List.exe”的可執行文件運行。 。

Aurora勒索軟件的勒索筆記

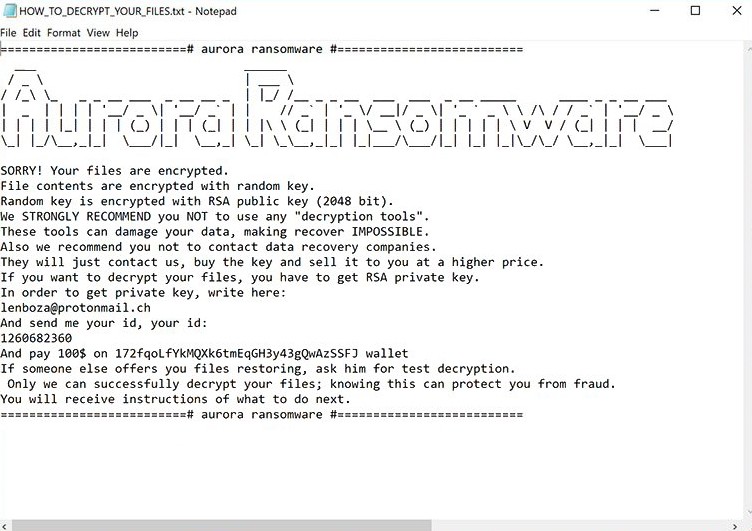

Aurora勒索軟件提供贖金字樣。 Aurora Ransomware會以文本文件的形式將其勒索消息發送到被感染計算機的桌面上。 Aurora Ransomware勒索便箋名為“ HOW_TO_DECRYPT_YOUR_FILES.tx”,其中包含以下消息:

'Aurora勒索軟件

抱歉!您的文件已加密。

文件內容使用隨機密鑰加密。

隨機密鑰使用RSA公鑰(2048位)加密。

我們強烈建議您不要使用任何“解密工具”。

這些工具可能會損壞您的數據,從而使恢復變得不可能。

另外,我們建議您不要與數據恢復公司聯繫。

他們只會與我們聯繫,購買鑰匙並以更高的價格賣給您。

如果要解密文件,則必須獲得RSA私鑰。

為了獲得私鑰,請在此處編寫:

anonimus.mr@yahoo.com

並在3CwxawqJpM4RBNididvHf8LhFA2VfLsRjM錢包中支付500 $

如果其他人為您提供了文件還原功能,請要求他進行測試解密。

只有我們才能成功解密您的文件;知道這可以保護您免受欺詐。

您將收到下一步操作的說明。”

PC安全分析員反對通過贖金記錄中列出的電子郵件地址聯繫負責Aurora Ransomware攻擊的犯罪分子。這可能使它們容易受到其他攻擊,並且幾乎永遠不會導致返回數據。

處理Aurora勒索軟件

保護數據免受Aurora Ransomware等威脅的最好方法是進行文件備份。進行文件備份可確保您無需聯繫犯罪分子即可輕鬆還原文件。還應使用可靠的,可靠的,完全最新的程序來防止安裝Aurora Ransomware等威脅。

Aurora勒索軟件 截图

分析报告

一般信息

| Family Name: | Aurora Ransomware |

|---|---|

| Signature status: | No Signature |

Known Samples

Known Samples

This section lists other file samples believed to be associated with this family.|

MD5:

5e4829070f2f175634b5bff65bf87ac4

SHA1:

a892c17a1fa2f656d415abfa6883d59bb0e9bf6c

SHA256:

A8403614A6583AD413D02CB49F5D79B92B2F109024B025709C7ED6C45D3B7497

文件大小:

5.63 KB, 5632 bytes

|

Windows Portable Executable Attributes

- File doesn't have "Rich" header

- File doesn't have exports table

- File doesn't have security information

- File is .NET application

- File is 32-bit executable

- File is console application (IMAGE_SUBSYSTEM_WINDOWS_CUI)

- File is either console or GUI application

- File is not packed

- IMAGE_FILE_DLL is not set inside PE header (Executable)

- IMAGE_FILE_EXECUTABLE_IMAGE is set inside PE header (Executable Image)

Windows PE Version Information

Windows PE Version Information

This section displays values and attributes that have been set in the Windows file version information data structure for samples within this family. To mislead users, malware actors often add fake version information mimicking legitimate software.| 姓名 | 价值 |

|---|---|

| Assembly Version | 0.0.0.0 |

| File Version | 0.0.0.0 |

| Internal Name | Ransom.dll |

| Original Filename | Ransom.dll |

| Product Version | 0.0.0.0 |

File Traits

- .NET

- dll

- x86

Block Information

Block Information

During analysis, EnigmaSoft breaks file samples into logical blocks for classification and comparison with other samples. Blocks can be used to generate malware detection rules and to group file samples into families based on shared source code, functionality and other distinguishing attributes and characteristics. This section lists a summary of this block data, as well as its classification by EnigmaSoft. A visual representation of the block data is also displayed, where available.| Total Blocks: | 2 |

|---|---|

| Potentially Malicious Blocks: | 0 |

| Whitelisted Blocks: | 0 |

| Unknown Blocks: | 2 |

Visual Map

? - Unknown Block

x - Potentially Malicious Block

Windows API Usage

Windows API Usage

This section lists Windows API calls that are used by the samples in this family. Windows API usage analysis is a valuable tool that can help identify malicious activity, such as keylogging, security privilege escalation, data encryption, data exfiltration, interference with antivirus software, and network request manipulation.| Category | API |

|---|---|

| Syscall Use |

Show More

|