Aurora Ransomware

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Popularity Rank: | 23,942 |

| Nível da Ameaça: | 100 % (Alto) |

| Computadores infectados: | 113 |

| Visto pela Primeira Vez: | May 30, 2018 |

| Visto pela Última Vez: | March 18, 2026 |

| SO (s) Afetados: | Windows |

Os pesquisadores de segurança do PC observaram pela primeira vez o Aurora Ransomware, um Trojan ransomware de criptografia, em 29 de maio de 2018. Há muito pouco para diferenciar o Aurora Ransomware dos muitos outros Trojans ransomware de criptografia sendo usados hoje em ataques. O Aurora Ransomware, como a maioria dos Trojans semelhantes, é geralmente entregue à vítima por meio de um anexo de arquivo de e-mail de spam corrompido, geralmente assumindo a forma de um arquivo com scripts de macro incorporados. O Aurora Ransomware usa um forte algoritmo de criptografia para tornar os arquivos da vítima inacessíveis e mantém os arquivos da vítima em cativeiro até que a vítima pague pelo programa de descriptografia.

Índice

Como o Aurora Ransomware Realiza o Seu Ataque

O Aurora Ransomware encontra os arquivos gerados pelos usuários no computador infectado e os torna inutilizáveis. Exemplos dos arquivos que costumam ser alvo de ataques como o Aurora Ransomware incluem:

.3dm, .3g2, .3gp, .7zip, .aaf, .accdb, .aep, .aepx, .aet, .ai, .aif, .as, .as3, .asf, .asp, .asx, .avi , .bmp, .c, .class, .cpp, .cs, .csv, .dat, .db, .dbf, .doc, .docb, .docm, .docx, .dot, .dotm, .dotx. dwg, .dxf, .efx, .eps, .fla, .flv, .gif, .h, .idml, .iff, .indb, .indd, .indl, .indt, .inx, .jar, .java, .jpeg, .jpg, .js, .m3u, .m3u8, .m4u, .max, .mdb, .mid, .mkv, .mov, .mp3, .mp4, .mpa, .mpeg, .mpg, .msg , .pdb, .pdf, .php, .plb, .pmd, .png, .pot, .potm, .potx, .ppam, .ppj, .pps, .ppsm, .ppsx, .ppt, .pptm,. pptx, .prel, .prproj, .ps, .psd, .py, .ra, .rar, .raw, .rb, .rtf, .sdf, .sdf, .ses, .sldm, .sldx, .sql, .svg, .swf, .tif, .txt, .vcf, .vob, .wav, .wma, .wmv, .wpd, .wps, .xla, .xlam, .xll, .xlm, .xls, .xlsb , .xlsm, .xlsx, .xlt, .xltm, .xltx, .xlw, .xml, .xqx, .xqx, .zip.

O Aurora Ransomware marcará os arquivos afetados com a extensão '.Aurora', que é adicionada ao nome de cada arquivo afetado. O Aurora Ransomware parece ser executado como um arquivo executável chamado 'List.exe' no computador infectado, embora haja vários arquivos executáveis associados ao Aurora Ransomware, que podem incluir 'OneKeyLocker', outro nome pelo qual o Aurora Ransomware pode ser identificado. .

A Nota de Resgate do Aurora Ransomware

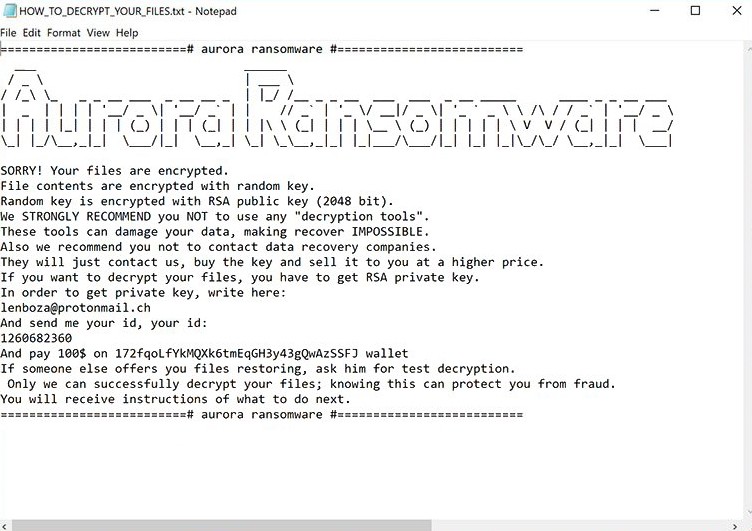

O Aurora Ransomware fornece uma nota de resgate. O Aurora Ransomware entrega sua mensagem de resgate na forma de um arquivo de texto solto na área de trabalho do computador infectado. A nota de resgate do Aurora Ransomware é denominada 'HOW_TO_DECRYPT_YOUR_FILES.tx' e contém a seguinte mensagem:

«Aurora Ransomware

DESCULPA! Seus arquivos estão criptografados.

O conteúdo do arquivo é criptografado com chave aleatória.

A chave aleatória é criptografada com a chave pública RSA (2048 bits).

RECOMENDAMOS QUE NÃO use nenhuma "ferramenta de descriptografia".

Essas ferramentas podem danificar seus dados, tornando a recuperação IMPOSSÍVEL.

Também recomendamos que você não entre em contato com empresas de recuperação de dados.

Eles simplesmente entrarão em contato conosco, comprarão a chave e venderão a você por um preço mais alto.

Se você deseja descriptografar seus arquivos, precisa obter a chave privada RSA.

Para obter a chave privada, escreva aqui:

anonimus.mr@yahoo.com

E pague 500 $ na carteira 3CwxawqJpM4RBNididvHf8LhFA2VfLsRjM

Se alguém lhe oferecer a restauração de arquivos, peça a ele a descriptografia do teste.

Somente nós podemos descriptografar seus arquivos com sucesso; sabendo que isso pode protegê-lo contra fraudes.

Você receberá instruções sobre o que fazer a seguir.

Os analistas de segurança do PC são contra o contato com os criminosos responsáveis pelo ataque Aurora Ransomware através dos endereços de e-mail listados na sua nota de resgate. Isso pode torná-los vulneráveis a ataques adicionais e quase nunca resultará no retorno dos seus dados.

Lidando com o Aurora Ransomware

A melhor maneira de proteger os seus dados contra ameaças como o Aurora Ransomware é fazer backups dos arquivos. Ter backups dos arquivos garante que você possa restaurar seus arquivos facilmente, sem precisar entrar em contato com os criminosos. Um programa confiável e totalmente atualizado também deve ser usado para impedir a instalação de ameaças como o Aurora Ransomware.

Aurora Ransomware capturas de tela

Relatório de análise

Informação geral

| Family Name: | Aurora Ransomware |

|---|---|

| Signature status: | No Signature |

Known Samples

Known Samples

This section lists other file samples believed to be associated with this family.|

MD5:

5e4829070f2f175634b5bff65bf87ac4

SHA1:

a892c17a1fa2f656d415abfa6883d59bb0e9bf6c

SHA256:

A8403614A6583AD413D02CB49F5D79B92B2F109024B025709C7ED6C45D3B7497

Tamanho do Arquivo:

5.63 KB, 5632 bytes

|

Windows Portable Executable Attributes

- File doesn't have "Rich" header

- File doesn't have exports table

- File doesn't have security information

- File is .NET application

- File is 32-bit executable

- File is console application (IMAGE_SUBSYSTEM_WINDOWS_CUI)

- File is either console or GUI application

- File is not packed

- IMAGE_FILE_DLL is not set inside PE header (Executable)

- IMAGE_FILE_EXECUTABLE_IMAGE is set inside PE header (Executable Image)

Windows PE Version Information

Windows PE Version Information

This section displays values and attributes that have been set in the Windows file version information data structure for samples within this family. To mislead users, malware actors often add fake version information mimicking legitimate software.| Nome | Valor |

|---|---|

| Assembly Version | 0.0.0.0 |

| File Version | 0.0.0.0 |

| Internal Name | Ransom.dll |

| Original Filename | Ransom.dll |

| Product Version | 0.0.0.0 |

File Traits

- .NET

- dll

- x86

Block Information

Block Information

During analysis, EnigmaSoft breaks file samples into logical blocks for classification and comparison with other samples. Blocks can be used to generate malware detection rules and to group file samples into families based on shared source code, functionality and other distinguishing attributes and characteristics. This section lists a summary of this block data, as well as its classification by EnigmaSoft. A visual representation of the block data is also displayed, where available.| Total Blocks: | 2 |

|---|---|

| Potentially Malicious Blocks: | 0 |

| Whitelisted Blocks: | 0 |

| Unknown Blocks: | 2 |

Visual Map

? - Unknown Block

x - Potentially Malicious Block

Windows API Usage

Windows API Usage

This section lists Windows API calls that are used by the samples in this family. Windows API usage analysis is a valuable tool that can help identify malicious activity, such as keylogging, security privilege escalation, data encryption, data exfiltration, interference with antivirus software, and network request manipulation.| Category | API |

|---|---|

| Syscall Use |

Show More

|