Extensão CrashFix para Chrome

Pesquisadores de cibersegurança descobriram uma campanha ativa, apelidada de KongTuke, que explora uma extensão maliciosa do Google Chrome disfarçada de bloqueador de anúncios. A extensão foi projetada para travar o navegador deliberadamente e manipular as vítimas para que executem comandos controlados pelo atacante por meio de engenharia social no estilo ClickFix. Essa evolução mais recente da técnica recebeu o codinome CrashFix e, em última instância, instala um trojan de acesso remoto até então desconhecido, chamado ModeloRAT.

O KongTuke, também rastreado como 404 TDS, Chaya_002, LandUpdate808 e TAG-124, opera como um sistema de distribuição de tráfego (TDS). Ele cria perfis de ambientes de vítimas e redireciona alvos selecionados para infraestruturas de entrega de payloads maliciosos. O acesso a hosts infectados é então vendido ou transferido para outros agentes de ameaças, incluindo operadores de ransomware, para permitir comprometimentos em estágios secundários.

Grupos de ameaças previamente observados utilizando a infraestrutura TAG-124 incluem os ransomwares Rhysida, Interlock e TA866 (Asylum Ambuscade). A atividade também foi associada aos ransomwares SocGholish e D3F@ck Loader, de acordo com um relatório de abril de 2025.

Índice

Da Chrome Web Store ao Compromisso

Na cadeia de infecção documentada, as vítimas pesquisaram online por um bloqueador de anúncios e foram bombardeadas por um anúncio malicioso que as redirecionou para uma extensão de navegador hospedada diretamente na Chrome Web Store oficial.

A extensão, chamada 'NexShield – Advanced Web Guardian' (ID: cpcdkmjddocikjdkbbeiaafnpdbdafmi), se apresentava como um "escudo de privacidade definitivo", alegando bloquear anúncios, rastreadores, malware e conteúdo intrusivo na web. Antes de ser removida, acumulou pelo menos 5.000 downloads.

Tecnicamente, a extensão era um clone quase idêntico de uma extensão legítima de bloqueio de anúncios. No entanto, por baixo da interface familiar, ela foi projetada para exibir um aviso de segurança falso, afirmando que o navegador havia "parado de forma anormal" e induzindo os usuários a iniciar uma verificação falsa supostamente relacionada ao Microsoft Edge.

Projetando um colapso para fabricar confiança

Se o usuário clicasse para executar a verificação, a extensão exibia instruções para abrir a caixa de diálogo Executar do Windows e executar um comando que já havia sido copiado para a área de transferência. Assim que isso ocorria, a extensão iniciava intencionalmente uma rotina de negação de serviço que criava conexões de porta em tempo de execução infinitas por meio de um loop infinito, repetindo a mesma etapa até um bilhão de vezes.

Essa exaustão de recursos causou consumo extremo de memória, tornando o navegador lento, sem resposta e, eventualmente, forçando seu travamento. A instabilidade deliberada não foi um efeito colateral, mas sim o gatilho da engenharia social.

Uma vez instalada, a extensão transmitia um identificador único para um servidor controlado pelo atacante em nexsnield[.]com, permitindo o rastreamento da vítima. A atividade maliciosa era retardada por 60 minutos após a instalação, sendo então executada novamente a cada 10 minutos.

Antes de executar a rotina de DoS, a extensão armazenava um registro de data e hora no armazenamento local. Quando o usuário forçava o encerramento e reiniciava o navegador, um manipulador de inicialização verificava esse valor. Se presente, o pop-up CrashFix era exibido e, em seguida, apagava o registro de data e hora, criando a ilusão de que o aviso era uma consequência da falha, e não a sua causa.

A rotina de DoS só era executada quando três condições eram atendidas: o UUID da vítima existia, o servidor de comando e controle respondia com sucesso e a janela pop-up havia sido aberta e fechada pelo menos uma vez. Essa lógica sugere fortemente que os operadores queriam confirmar a interação do usuário antes de ativar completamente o loop de payload.

O resultado foi um ciclo autossustentável. Cada reinicialização forçada após um travamento reativava o aviso falso. Se a extensão permanecesse instalada, o comportamento de travamento retornava após dez minutos.

Ofuscação, Anti-Análise e Vida da Terra

A janela pop-up falsa implementou diversas medidas anti-análise, desativando os menus de contexto do botão direito do mouse e bloqueando os atalhos de teclado normalmente usados para acessar as ferramentas de desenvolvedor.

O comando CrashFix abusou do utilitário legítimo do Windows finger.exe para recuperar e executar uma carga útil de estágio secundário do endereço 199.217.98[.]108. O uso do utilitário Finger pelo KongTuke já havia sido documentado em dezembro de 2025.

A carga útil baixada era um comando do PowerShell que buscava um script adicional, o qual ocultava seu conteúdo por meio de múltiplas camadas de codificação Base64 e operações XOR, ecoando técnicas há muito associadas às campanhas da SocGholish.

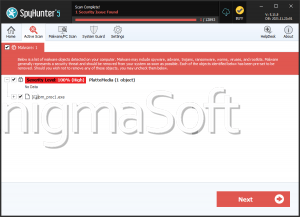

Após a descriptografia, o script analisava os processos ativos em busca de mais de 50 ferramentas de análise conhecidas e indicadores de máquinas virtuais, encerrando-os imediatamente caso algum fosse encontrado. Ele também avaliava se o sistema estava integrado a um domínio ou fazia parte de um grupo de trabalho independente, enviando então uma solicitação HTTP POST de volta ao mesmo servidor contendo:

- Lista de produtos antivírus instalados

- Um indicador de classificação do host: 'ABCD111' para sistemas autônomos e 'BCDA222' para máquinas ingressadas em um domínio.

ModeloRAT: Feito sob medida para ambientes corporativos

Se o sistema infectado fosse identificado como pertencente a um domínio, a cadeia de infecção culminaria na implantação do ModeloRAT, um trojan de acesso remoto para Windows baseado em Python. O malware se comunica por meio de canais criptografados com RC4 com servidores de comando e controle em 170.168.103[.]208 ou 158.247.252[.]178.

O ModeloRAT estabelece persistência por meio do Registro do Windows e suporta a execução de binários, DLLs, scripts Python e comandos do PowerShell. Ele também inclui controles de ciclo de vida integrados, permitindo que os operadores atualizem o implante remotamente ou o encerrem usando comandos específicos.

O RAT implementa uma estratégia de sinalização em vários níveis, projetada para evitar a detecção comportamental:

- Em condições normais, ele emite um sinal a cada 300 segundos.

- Quando ativado pelo servidor, ele realiza sondagens intensivas em um intervalo configurável, com valor padrão de 150 milissegundos.

- Após seis falhas consecutivas de comunicação, o intervalo entre as mensagens passa a ser de 900 segundos.

- Após uma única falha, o sistema tenta se reconectar após 150 segundos antes de retornar à temporização padrão.

Essa lógica adaptativa permite que o ModeloRAT se integre ao tráfego de rede, ao mesmo tempo que oferece suporte à interação rápida com o operador quando necessário.

Uma estratégia de infecção em duas frentes

Embora a implantação do ModeloRAT em sistemas integrados a domínios indique fortemente um foco em ambientes corporativos e uma penetração mais profunda na rede, máquinas independentes foram roteadas por meio de uma sequência diferente de múltiplas etapas. Nesses casos, o servidor de comando e controle respondeu com a mensagem 'TEST PAYLOAD!!!!', sugerindo que esse caminho de infecção paralelo ainda pode estar em desenvolvimento.

O panorama geral: Engenharia social por design.

A campanha CrashFix da KongTuke ilustra como os agentes de ameaças modernos estão aprimorando a engenharia social em um circuito de controle totalmente automatizado. Ao se passar por um projeto de código aberto confiável, desestabilizar intencionalmente o navegador e, em seguida, apresentar uma correção falsa, os atacantes transformaram a frustração do usuário em submissão.

A operação demonstra como extensões de navegador, mercados confiáveis e ferramentas de sobrevivência podem ser fundidos em uma cadeia de infecção resiliente, que persiste não apenas por meio de furtividade, mas também manipulando repetidamente a vítima para que ela mesma acione o ataque.