Trojan:Win32/Occamy

Em uma época de testes constantes de segurança digital, proteger dispositivos de ameaças avançadas não é mais opcional — é essencial. Trojan:Win32/Occamy, um sofisticado programa de malware direcionado a sistemas Windows, é um exemplo impressionante de como os invasores exploram vulnerabilidades. Entender essa ameaça e o conceito de detecções de falsos positivos é crucial para garantir um ambiente digital seguro.

Índice

Trojan:Win32/Occamy: Uma Ameaça Silenciosa

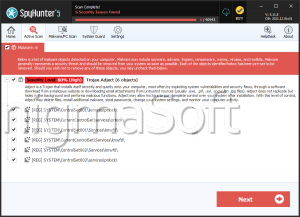

Trojan:Win32/Occamy opera como um cavalo de Troia projetado para se infiltrar em sistemas Windows de 64 bits usando comandos de arquivo em lote. Ele se disfarça como software legítimo, enganando os usuários para instalá-lo involuntariamente. Uma vez ativo, o trojan pode executar uma série de atividades maliciosas, incluindo roubar informações confidenciais, interromper a funcionalidade do sistema e conceder acesso não autorizado a invasores.

Este malware é particularmente insidioso porque pode atuar como um backdoor, permitindo que outros programas prejudiciais se infiltrem no sistema. Isso pode incluir ameaças como ransomware, spyware e adware, agravando o dano. Ao permanecer oculto e consumir recursos do sistema, ele pode degradar significativamente o desempenho do dispositivo, muitas vezes deixando os usuários inconscientes de sua presença até que problemas perceptíveis surjam.

Como o Trojan:Win32/Occamy Se Espalha

Trojan:Win32/Occamy emprega uma variedade de técnicas de distribuição, explorando erros humanos e vulnerabilidades do sistema. Os cibercriminosos o incorporam em aplicativos falsos, sites maliciosos, e-mails de phishing e atualizações falsificadas. Usuários desavisados são atraídos a clicar em links infectados ou baixar arquivos, iniciando inconscientemente o processo de infecção.

Uma vez incorporado, o trojan executa sua carga útil, incorporando arquivos maliciosos no sistema e estabelecendo persistência. Essa persistência permite que ele evite a detecção, prolongue sua atividade e mantenha o acesso a criminosos cibernéticos. Esses atributos tornam o Trojan:Win32/Occamy uma ameaça formidável.

Compreendendo as Detecções de Falsos Positivos

Uma detecção de falso positivo ocorre quando o software de segurança identifica incorretamente um arquivo ou programa benigno como malicioso. Embora os falsos positivos sejam relativamente raros, eles podem surgir devido a algoritmos de detecção excessivamente cautelosos ou similaridades entre arquivos benignos e padrões maliciosos conhecidos. Esse fenômeno ressalta a complexidade de manter um equilíbrio entre a detecção eficaz de ameaças e a minimização de interrupções em software legítimo.

Falsos positivos podem ocorrer durante varreduras de rotina ou ao encontrar software recém-desenvolvido que não foi adequadamente analisado por bancos de dados de segurança. No contexto de ameaças como Trojan:Win32/Occamy, tais detecções podem rotular erroneamente arquivos não ameaçadores associados a comandos em lote como maliciosos. No entanto, os usuários ainda devem ter cautela e validar as detecções para garantir que nenhuma ameaça real seja ignorada.

Por Que uma Ação Rápida é Importante

As implicações de uma infecção não verificada por Trojan:Win32/Occamy são de longo alcance. Além do potencial roubo de dados sensíveis, pode causar o uso não autorizado de contas pessoais, propagação de mais malware e perdas financeiras devido a fraudes. Lidar com essas infecções prontamente é essencial para minimizar danos e proteger sistemas comprometidos.

Embora falsos positivos possam causar inconveniências ocasionais, errar por excesso de cautela é prudente. Ferramentas de segurança devem ser configuradas para atualizar regularmente, garantindo que as últimas definições de ameaças estejam em uso. Além disso, quaisquer arquivos sinalizados como suspeitos devem ser investigados ou verificados por vários canais para confirmar sua segurança.

Fortalecendo as Suas Defesas contra o Trojan:Win32/Occamy

Conscientização e medidas proativas formam a base da segurança cibernética eficaz. Evite baixar arquivos de fontes não verificadas, seja cético em relação a e-mails não solicitados e garanta que seu sistema operacional e programas sejam atualizados com os patches de segurança mais recentes. O uso de software de segurança confiável com recursos robustos de detecção de ameaças adiciona uma camada essencial de proteção.

Ao entender a natureza do Trojan:Win32/Occamy e o potencial para detecções de falsos positivos, os usuários estão mais bem preparados para navegar no cenário digital com segurança. A segurança cibernética é um processo contínuo que requer vigilância, educação e o uso criterioso de ferramentas confiáveis.