Pings Ransomware

O Pings é um tipo de software ameaçador, ou malware, que pesquisadores de segurança da informação (infosec) descobriram. Este malware específico foi identificado como ransomware, o que significa que sua função principal é criptografar arquivos no sistema da vítima. Como parte de suas atividades prejudiciais, o Pings não apenas criptografa os arquivos, mas também anexa a extensão '.pings' aos nomes dos arquivos originais.

Após a criptografia bem-sucedida, o Pings gera uma nota de resgate apresentada como um arquivo chamado 'FILE RECOVERY.txt'. Esta nota serve como método de comunicação entre os agressores e a vítima. Nesta mensagem, os invasores normalmente solicitam uma taxa de resgate em troca do fornecimento da chave de descriptografia necessária para restaurar os arquivos criptografados.

O Pings Ransomware pode Bloquear uma Ampla Gama de Dados Encontrados nos Dispositivos das Vítimas

A nota de resgate serve como uma forma de os invasores entregarem instruções às vítimas e avisá-las de que seus arquivos foram criptografados. Os agentes de ameaças responsáveis pelo Pings Ransomware exigem explicitamente o pagamento em Bitcoin como método preferido. A promessa de receber a ferramenta de descriptografia depende da conclusão bem-sucedida da transação de pagamento.

Para inspirar uma sensação de segurança, a nota estende uma oferta de descriptografia gratuita de um arquivo, embora imponha restrições específicas relacionadas ao tamanho e conteúdo do arquivo. É altamente desaconselhável renomear quaisquer ficheiros encriptados ou tentar desencriptar usando software de terceiros, enfatizando o risco potencial de perda irreversível de dados. Além disso, é emitido um aviso preventivo contra a exclusão de arquivos com uma extensão específica, pois tal ação pode causar danos permanentes.

Para iniciar a comunicação sobre o processo de resgate e descriptografia, a vítima é instruída a entrar em contato com os invasores por e-mail, especificamente no endereço new_pings@tutanota.com. A comunicação deve incluir um ID fornecido, facilitando a interação entre a vítima e os agressores.

Apesar da urgência transmitida na nota de resgate, é altamente recomendável que as vítimas tenham cautela e evitem fazer pagamentos de resgate aos agressores. A experiência mostra que não há garantia de que os hackers cumprirão a promessa de fornecer as ferramentas de desencriptação ao receberem o pagamento. Infelizmente, na maioria dos casos, os invasores possuem a capacidade exclusiva de descriptografar os arquivos, e a probabilidade de recuperação bem-sucedida dos arquivos sem o seu envolvimento é mínima, a menos que o próprio ransomware tenha vulnerabilidades inerentes.

Além de lidar com o pedido de resgate, é fundamental que as vítimas tomem medidas para eliminar prontamente o ransomware dos computadores comprometidos. Esta etapa proativa é essencial para evitar mais criptografia de arquivos e para mitigar a potencial propagação da ameaça dentro de uma rede local.

Medidas de Segurança Essenciais a Serem Implementadas Contra as Ameaças de Ransomware

A implementação de medidas de segurança eficazes é crucial na proteção contra ameaças de ransomware. Aqui estão cinco medidas essenciais para aumentar sua proteção:

- Backups regulares de dados : Faça backup regularmente de seus dados críticos para armazenamento offline ou em nuvem. Certifique-se de que os backups sejam automatizados, rotineiros e incluam todos os arquivos e bancos de dados essenciais. Verifique periodicamente seus backups para garantir que eles possam ser restaurados com sucesso, verificando sua integridade e usabilidade em caso de ataque.

- Treinamento e conscientização de funcionários : Treine funcionários para reconhecer e-mails de phishing, links suspeitos e outras táticas de engenharia social comumente usadas por invasores de ransomware. Promova uma cultura consciente da segurança dentro da organização, enfatizando a importância de relatar prontamente quaisquer atividades incomuns ou possíveis ameaças à segurança.

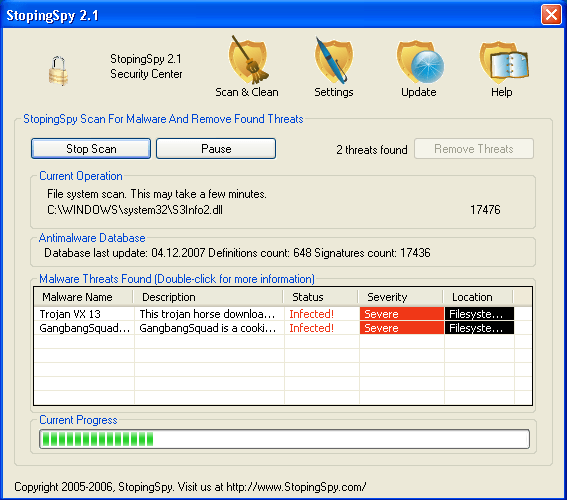

- Use proteção robusta de endpoint : Implante e mantenha software antimalware avançado em todos os endpoints, incluindo computadores, servidores e dispositivos móveis. Habilite recursos de análise heurística e comportamental em soluções de proteção de endpoint para detectar e bloquear ameaças de ransomware com base em padrões incomuns de comportamento.

- Segmentação de rede : Implemente a segmentação de rede para compartimentar e isolar sistemas e dados críticos. Isto ajuda a restringir a propagação de ransomware na rede, limitando o seu impacto. Restrinja os privilégios de acesso dos usuários, garantindo que os funcionários tenham as permissões mínimas necessárias para desempenhar suas funções.

- Corrija e atualize sistemas regularmente : Atualize e corrija regularmente todos os sistemas operacionais, software e aplicativos para corrigir vulnerabilidades que podem ser exploradas por ransomware. Utilize ferramentas de busca de vulnerabilidades para identificar e corrigir possíveis pontos fracos em sua infraestrutura de TI imediatamente.

Não se esqueça de que uma estratégia de segurança abrangente envolve uma combinação dessas medidas e também pode incluir o uso de inteligência avançada sobre ameaças, planejamento de resposta a incidentes e auditorias de segurança. Revisar e atualizar seus protocolos de segurança regularmente em resposta às ameaças em evolução é essencial para manter uma proteção robusta contra ransomware e outras ameaças cibernéticas.

O texto da nota de resgate gerada pelo Pings Ransomware é:

'YOUR FILES ARE ENCRYPTED !!!

TO DECRYPT, FOLLOW THE INSTRUCTIONS:

Você tem que pagar pela descriptografia em Bitcoins. O preço depende da rapidez com que você nos escreve. Após o pagamento, enviaremos a você a ferramenta de descriptografia que descriptografará todos os seus arquivos.

Descriptografia gratuita como garantia

Antes de pagar você pode nos enviar até 1 arquivo para descriptografia gratuita. O tamanho total dos arquivos deve ser inferior a 1 MB (não arquivado) e os arquivos não devem conter informações valiosas. (bancos de dados, backups, planilhas grandes do Excel, etc.)Atenção!

Não renomeie arquivos criptografados.

Não tente descriptografar seus dados usando software de terceiros, pois isso pode causar perda permanente de dados.

Se você excluir um arquivo com extensão (_TMP), isso causará danos permanentes ao arquivo !!!!!A desencriptação dos seus ficheiros com a ajuda de terceiros pode aumentar o preço (eles acrescentam a sua taxa à nossa) ou pode tornar-se vítima de uma fraude.

Se você deseja restaurá-los, escreva-nos para o e-mail

new_pings@tutanota.com

Escreva este ID no título da sua mensagem

EU IA:'