Ransomware Asyl

As ameaças de malware continuam a evoluir em complexidade e impacto, colocando tanto usuários individuais quanto organizações em risco significativo. O ransomware, em particular, pode transformar instantaneamente dados valiosos em ativos inacessíveis, interromper operações e causar estresse financeiro e emocional. Proteger dispositivos deixou de ser opcional e tornou-se um requisito fundamental para manter a segurança digital, a privacidade e a continuidade em um cenário de ameaças cada vez mais hostil.

Índice

Visão geral da ameaça do ransomware Asyl

O ransomware Asyl é uma variante sofisticada de malware que criptografa arquivos, associada à conhecida família de ransomware Makop. Foi identificado por pesquisadores de segurança cibernética durante investigações mais amplas sobre malware e apresenta muitas das características comuns em operações profissionais de ransomware. Assim que consegue se infiltrar em um sistema, o Asyl começa imediatamente a criptografar os arquivos do usuário, tornando-os inutilizáveis sem a chave de descriptografia correspondente.

Além da criptografia, o Asyl altera o papel de parede da área de trabalho da vítima para reforçar a presença do ataque e deixa uma nota de resgate intitulada '+README-WARNING+.txt'. Essa abordagem em múltiplas camadas visa garantir que a vítima perceba rapidamente a invasão e se sinta pressionada a atender às exigências dos atacantes.

Criptografia de Arquivos e Estratégia de Nomenclatura

Um dos comportamentos distintivos do Asyl reside na forma como renomeia os arquivos criptografados. Cada arquivo afetado recebe uma string anexada que inclui um identificador único da vítima, um endereço de e-mail para contato e a extensão '.asyl'. Essa renomeação sistemática não só confirma a criptografia bem-sucedida, como também ajuda os atacantes a rastrear vítimas individuais durante as negociações. A estrutura original do arquivo permanece reconhecível, mas os dados anexados sinalizam que o arquivo está bloqueado e vinculado a uma instância de infecção específica.

Essa abordagem é típica dos ransomware modernos, em que os atacantes buscam parecer organizados e profissionais, aumentando assim a probabilidade de as vítimas interagirem.

Bilhete de resgate e táticas de pressão psicológica

A nota de resgate deixada por Asyl alega que os dados da vítima foram criptografados e roubados, uma tática destinada a incutir o medo de vazamento de dados, além da perda dos mesmos. As vítimas são informadas de que é necessário pagar para recuperar o acesso aos seus arquivos, e os atacantes prometem descriptografá-los após o pagamento.

Para desencorajar tentativas alternativas de recuperação, a nota adverte contra o uso de ferramentas de terceiros ou ajuda externa, sugerindo que tais ações podem danificar permanentemente os arquivos ou levar a maiores perdas financeiras. Os canais de comunicação são claramente definidos, geralmente envolvendo um endereço de e-mail e um ID qTox, juntamente com instruções para mencionar o ID da vítima atribuído durante o contato.

É possível recuperar arquivos sem pagar?

Na maioria dos casos, os arquivos criptografados pelo Asyl não podem ser restaurados sem uma chave de descriptografia válida ou um backup íntegro. Ferramentas de descriptografia gratuitas para variantes de ransomware como essa são extremamente raras, especialmente enquanto a ameaça permanece ativa. Mais importante ainda, pagar o resgate não garante a recuperação, pois os cibercriminosos podem simplesmente desaparecer após receber o pagamento ou fornecer ferramentas defeituosas.

Especialistas em segurança desaconselham veementemente o pagamento de resgates. Fazer isso não só alimenta operações criminosas, como também não oferece nenhuma garantia de que os dados serão devolvidos intactos ou mesmo recuperados.

Riscos contínuos após a infecção

Se o ransomware Asyl permanecer em um sistema infectado, o perigo não termina com a criptografia inicial. O malware pode continuar criptografando arquivos recém-criados ou restaurados e pode se espalhar por redes locais, afetando unidades compartilhadas e outros dispositivos. Portanto, a remoção imediata do ransomware é crucial para limitar os danos e impedir sua propagação.

Vetores de infecção comuns usados por asilados

O Asyl é comumente distribuído por meio de métodos enganosos e oportunistas. Frequentemente, ele se disfarça de arquivos legítimos, como documentos, instaladores, scripts ou arquivos compactados. Assim que o usuário abre ou executa o arquivo malicioso, o ransomware é ativado e inicia sua rotina de criptografia.

Os atacantes frequentemente se valem de vulnerabilidades de software não corrigidas, aplicativos pirateados, ferramentas de cracking e fontes de download de terceiros. E-mails de phishing com anexos ou links maliciosos, alertas falsos de suporte técnico, sites comprometidos, publicidade maliciosa, redes ponto a ponto e dispositivos USB infectados também são mecanismos de distribuição bem estabelecidos.

Melhores práticas de segurança para se defender contra ransomware

Construir defesas robustas contra ameaças como o ransomware Asyl exige uma abordagem proativa e em camadas. Os usuários devem se concentrar em reduzir a exposição, aprimorar a detecção e garantir que as opções de recuperação estejam sempre disponíveis.

- Mantenha os sistemas operacionais, aplicativos e firmware totalmente atualizados para eliminar vulnerabilidades conhecidas que são exploradas por ransomware.

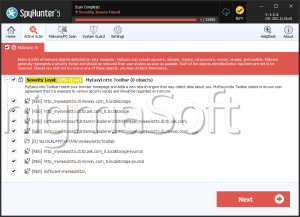

- Utilize um software de segurança confiável com proteção em tempo real e detecção comportamental, e certifique-se de que ele esteja sempre ativo.

- Mantenha backups regulares, offline ou na nuvem, de dados importantes para que os arquivos possam ser restaurados sem expor os invasores ao risco.

- Tenha cautela com anexos de e-mail, links e downloads, especialmente quando eles se originam de fontes desconhecidas ou inesperadas.

- Evite softwares piratas, geradores de chaves e plataformas de download não oficiais, que são comuns vetores de malware.

- Sempre que possível, limite os privilégios de usuário para evitar que ransomware obtenha acesso desnecessário ao sistema.

Considerações finais

O ransomware Asyl exemplifica a ameaça moderna de ransomware: organizado, psicologicamente manipulador e tecnicamente eficaz. Embora seu impacto possa ser severo, os danos que causa são frequentemente evitáveis por meio de práticas de segurança consistentes e comportamento consciente do usuário. Conscientização, atualizações oportunas e backups confiáveis continuam sendo as contramedidas mais eficazes contra a perda de dados causada por ransomware.